软件教程 2018年04月21日 深蓝 25913 阅读 Tag:

内存使用,无非就是申请、复制、设置、释放。

在 C 语言里,它们对应的函数是:malloc、memcpy、memset、free;

在内核编程里,他们分别对应 ExAllocatePool、RtlMoveMemory、RtlFillMemory、ExFreePool。

它们的原型分别是:

PVOID ExAllocatePool(__drv_strictTypeMatch(__drv_typeExpr)POOL_TYPE PoolType,SIZE_T NumberOfBytes);

VOID RtlMoveMemory(Destination, Source, Length );

VOID RtlFillMemory( Destination, Length, Fill );

VOID ExFreePool( a );

具体可以查询MSDN

需要注意的是,RtlFillMemory 和 memset 的原型不同、ExAllocatePool 和 malloc 的原型也不同。

前者只是参数前后调换了一下位置,但是后者则多了一个参数:PoolType。

这个PoolType也是必须了解的。

PoolType在MSDN的介绍上有 N 种,

其实常用有的只有 2 种:

PagedPool 和 和 NonPagedPool。

PagedPool 是 分页内存,简单来说就是物理内存不够时,会把这片内存移动 到硬盘上,而 NonPagedPool 是 无论物理内存如何紧缺,都绝对不把 这片内存的内容移动到硬盘上。在往下讲之前,先补充一个知识, 就是我们操作的内存,都是虚拟内存,和物理内存是两码事。 但虚拟内存 的数据是 放在 物理内存上的,两者存在映射关系 ,一般来说,一 片物理内存可以映射为多片虚拟内存 , 但一片虚拟内存必定只对应一片物理内存。

假设虚拟内存是 0Xfffff80001234567在物理内存的地址是0x123456,当物理内存不够用时,物理内存 0x123456的原始内容就挪到硬盘上,然后把另外一片急需要用的内容移到物理内存里。

此时,当你再读取 0Xfffff80001234567的内容时,就会引发缺页异常,系统就会把在硬盘上的内容再次放到物理内存中(如果这个过程失败,一般就死机了)。

以上说了这么多废话,总结两句:

1.NonPagedPool的总量是有限的(具体大小和你物理内存的大小相关),而 PagedPool的总量较多 。

申请了内存忘记释放 都会造成 内存泄漏,但是很明显忘记放 释放 NonPagedPool 的后果要严重得多 ;

2. 一般来说,PagedPool用来放 数据(比如:你用ZwQuerySystemInformation 枚举片内核模块,可以申请一大片 PagedPool存放返回的数据),

而 NonPagedPool 用来放代码,你写内核 shellcode并需要执行时,必须使用NonPagedPool存放shellcode)) 。

访问到切换出去的内存没事,但是执行到切换出去的内存必然蓝屏, 经验之谈,正确性待定。

3. 在用户态,内存是有属性的,

有的内存片只能读不能写不能执行(PAGE_READ), 有的内存片可以读可以写也可以执行(PAGE_READ_WRITE_EXECUTE)。

在内核里,PagedPool 和 和 NonPagedPool都是可读可写可执行的 ,而且没有类似 VirtualProtect 之类的函数。

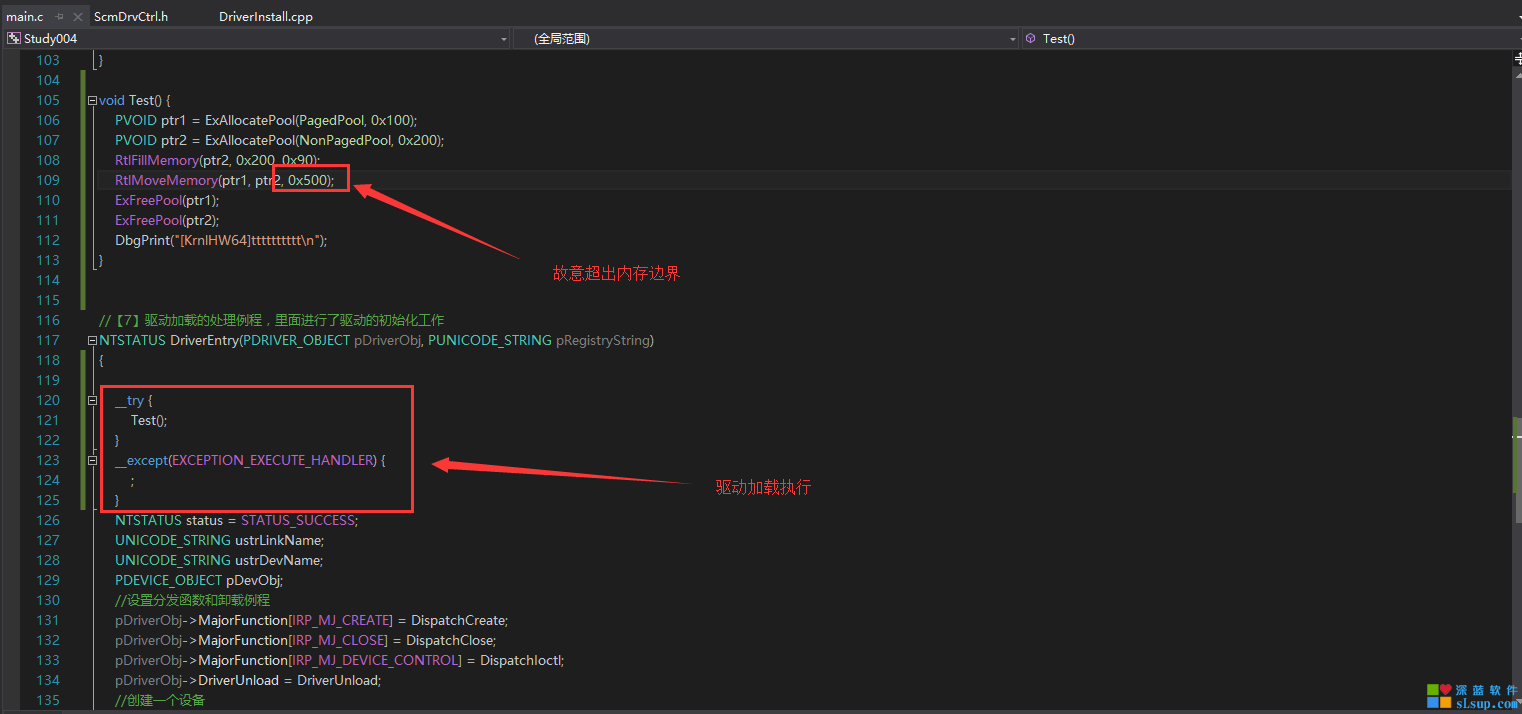

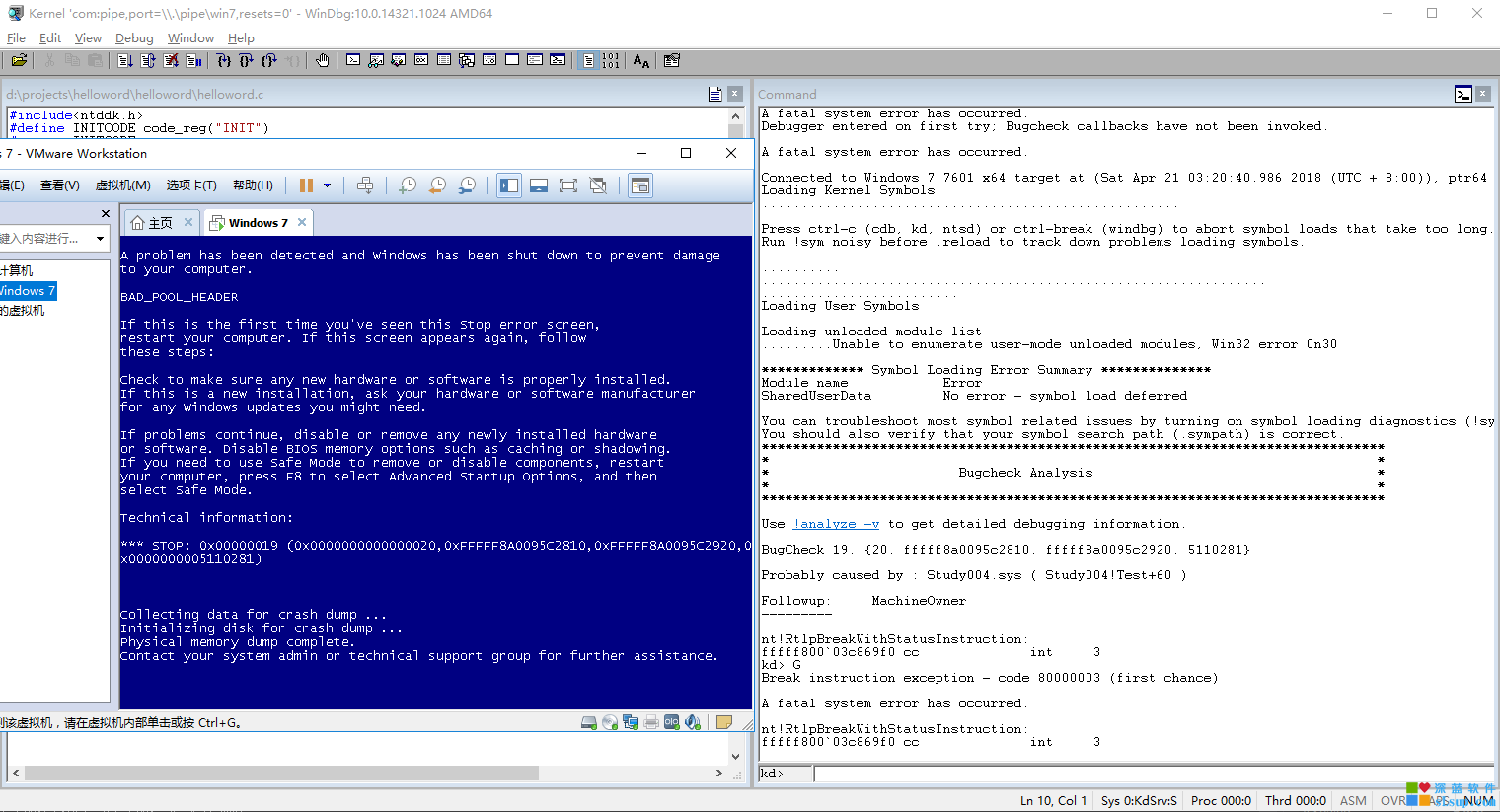

示例代码

到这里顺便提醒下大家,驱动里面的SEH很多时候都是在自己骗自己,该蓝还得蓝。

在内核里想要写入“别人的”内存(一般指 NTOS 等系统模块的内存空间),还有另外的规矩,

这里又涉及到另外两个概念:

IRQL和内存保护。

IRQL称为中断请求级别,从0~31 共32个级别;内存保护可以打开和关闭,如果在内存处于保护状态时写入,会导致蓝屏。

一般来说,要写入“别人的”内核内存,必须关闭内存写保护,并把 IRQL提升到 2 才行(绝大多数候时候 IRQL 都为 0 ,当IRQL=2时,会阻断大部分线程执行,防止执行出错)。

内存是否处于写保护的状态记录在 CR0 寄存器上,因此直接修改CR0寄存器的值即可;

而提升或降低IRQL则使用KeRaiseIrqlToDpcLevel和KeLowerIrql实现(WIN64的IRQL值记录在CR8寄存器上,而WIN32的IRQL值记录在KPCR上)。

代码如下:

KIRQL WPOFFx64() {

KIRQL irql = KeRaiseIrqlToDpcLevel();

UINT64 cr0 = __readcr0();

cr0 &= 0xfffffffffffeffff;

__writecr0(cr0);

_disable();

return irql;

}

void WPONx64(KIRQL irql) {

UINT64 cr0 = __readcr0();

cr0 |= 0x10000;

_enable();

__writecr0(cr0);

KeLowerIrql(irql);

}

void Test() {

KIRQL irql = WPOFFx64();

PVOID HookCode = ExAllocatePool(NonPagedPool, 0x200);

RtlFillMemory(HookCode, 0x200, 0x90);

RtlMoveMemory(HookCode, NtOpenProcess, 0x3);

RtlMoveMemory(NtOpenProcess ,HookCode , 0x3);

WPONx64(irql);

}

注意:如果不调用WPOFFx64,WPONx64直接去写内存会蓝屏,直接往上面的那个位置写0也会蓝屏。

至于写入“别人的”内存,还有一种微软推荐的安全方式,就是 MDL 映射内存的方式。

这个比较麻烦,大概方法是申请一个MDL(类似句柄的玩意),然后尝试锁定页面,

如果成功,则让系统分配一个“ 安全” 的虚拟地址再行写入, 写入完毕后解锁页面并释放掉 MDL。

以下是某人写的 SafeCopyMemory

BOOLEAN SafeCopyMemory(PVOID pDestination, PVOID pSourceAddress, SIZE_T SizeOfCopy)

{

PMDL pMdl = NULL;

PVOID pSafeAddress = NULL;

if (!MmIsAddressValid(pDestination) || !MmIsAddressValid(pSourceAddress))

return FALSE;

pMdl = IoAllocateMdl(pDestination, (ULONG)SizeOfCopy, FALSE, FALSE, NULL);

if (!pMdl)

return FALSE;

__try

{

MmProbeAndLockPages(pMdl, KernelMode, IoReadAccess);

}

__except (EXCEPTION_EXECUTE_HANDLER)

{

IoFreeMdl(pMdl);

return FALSE;

}

pSafeAddress = MmGetSystemAddressForMdlSafe(pMdl, NormalPagePriority);

if (!pSafeAddress)

return FALSE;

__try

{

RtlMoveMemory(pSafeAddress, pSourceAddress, SizeOfCopy);

}

__except (EXCEPTION_EXECUTE_HANDLER)

{;}

MmUnlockPages(pMdl);

IoFreeMdl(pMdl);

return TRUE;

}

void Test() {

PVOID HookCode = ExAllocatePool(NonPagedPool, 0x200);

RtlFillMemory(HookCode, 0x200, 0x90);

RtlMoveMemory(HookCode, NtOpenProcess, 0x3);

SafeCopyMemory(NtOpenProcess, HookCode, 0x3);

}